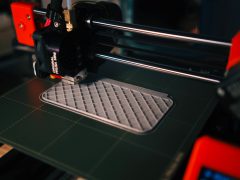

Der 3D-Drucker gehört wohl zu den größten Erfindungen der letzten Jahre. War er dabei vor zwei Jahren für Otto Normalverbraucher meist unerschwinglich und ging für vierstellige Summen über die Ladentheke, sind die innovativen Geräte heute bereits für ein paar Hundert Euro zu erhalten. Die Technik hat sich in den letzten Jahren stark verbessert und die Geräte sind heute längst nicht mehr nur ein teures Spielzeug für Technikbegeisterte, sondern werden nach und nach zum Alltagsgegenstand. Kein Wunder, die Drucker für kleinere Plastikteile bieten nicht nur unendlich großen Spielraum für Kreativität, sondern können auch praktisch sein, wenn es darum, geht Haushaltsutensilien und… Weiterlesen … »

Seit Beginn der Pandemie suchen Expert:innen Lösungen, um ihr entgegenzuwirken. Mit den Impfstoffen sind wir dem Ziel, die Pandemie einzudämmen, ein gutes Stück nähergekommen. Doch noch kann es eine Weile dauern, bis die gesamte Bevölkerung vor Covid-19 geschützt ist und vollständige Entwarnung gegeben werden kann. Währenddessen versuchen Unternehmen jeder Branche, sich an den neuen Alltag anzupassen. Für viele Menschen ist dieser: Zu Hause bleiben und von dort aus am Computer arbeiten. Das funktioniert gut, wenn der Job rein im Büro stattfindet und man sich mit Kolleginnen und Kollegen über Videocalls austauschen kann. Diese Umstellung auf Homeoffice ist in sehr vielen… Weiterlesen … »

In Unternehmen ist der Einsatz von Biometrie zur Nutzerauthentifizierung oftmals noch nicht die Normalität. Doch dank einiger Anpassungen und Optimierungen im Bereich Zuverlässigkeit und Sicherheit der jeweiligen biometrischen Lösung, steht nach Auffassung von Experten, darunter auch ALMAS INDUSTRIES, einer verstärkten Verwendung nichts im Wege. Wir erklären Ihnen, welche Aspekte bei der Nutzung biometrischer Lösungen zu beachten sind. Zuverlässige Plattform als Grundvoraussetzung Am Anfang gilt es, eine zuverlässige Plattform zu schaffen, die sämtlichen Anforderungen entspricht – hinsichtlich der einfachen Bedienbarkeit und zuverlässigem Datenschutz sollten keine Kompromisse gemacht werden. Um vor dem Zugriff unbefugter Personen auf IT-Netzwerke und Ressourcen, vor allem aber… Weiterlesen … »